Endpunktschutz

Verwendung von MITRE ATT & CK ™ in Bedrohungsjagd und Erkennung

Die Bedrohungsjagd ist der Prozess der proaktiv nach Malware oder Angreifer, die in Ihrem Netzwerk wohnen....

Aufbau der Grundlage eines ausgereiften Bedrohungsjagdprogramms

Viele Organisationen, insbesondere große globale Unternehmen, haben nicht immer die beste Sichtbarkeit...

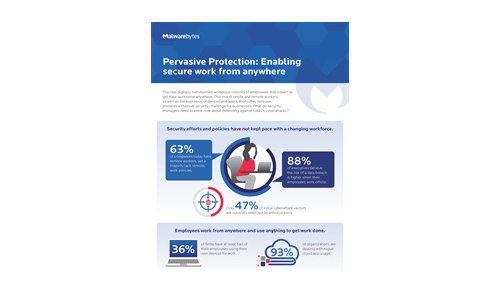

Ihr Weg zu Zero Trust

In einer Geschäftswelt ohne Umfang und dominiert von entfernten Arbeiten kann es schwierig sein, ein...

Social Engineering Handbuch: So ergreifen Sie die richtige Aktion

Ziel dieses Handbuchs ist es, jedem Mitarbeiter des Unternehmens soziale Technik und seine Risiken vorzustellen....

Entkommen dem Ransomware -Labyrinth

Ransomware ist eine sich ständig weiterentwickelnde Form von Malware, mit der geschäftskritische Daten...

Wie sicher sind Ihre Cloud -Daten

Bei Mitarbeitern, die remote zu höheren Preisen arbeiten, sind Geschäftsdaten zunehmend gefährdet....

Einführung eines Cyber -Sicherheitsdienstes für Home WLAN

Der Erneuerungszyklus für Home -WLAN -Router ist langwierig und umfasst die Verbesserung von Benutzern,...

Verstehen, warum Multisignal MDR wichtig ist

MDR -Anbieter können nur das erkennen und darauf reagieren, was sie sehen können. Ein multisignaler...

Microsoft Digital Defense Report

Im vergangenen Jahr hat die Welt eine aufstrebende Cyberkriminalitätswirtschaft und den raschen Anstieg...

Reifegradmodell für Sicherheitsvorgänge

Ein praktischer Leitfaden zur Beurteilung und Verbesserung der Reife Ihrer Sicherheitsvorgänge durch...

Bauen oder kaufen? Beantwortung der Frage der ewigen Technologie

Die Frage der ewigen Technologie scheint zu sein: Bauen oder kaufen? Es wird normalerweise aufgestellt,...

Melden Sie sich beim Cyber Security Tech Publish Hub an

Als Abonnent erhalten Sie Benachrichtigungen und kostenlosen Zugriff auf unsere ständig aktualisierte Bibliothek mit Whitepapers, Analystenberichten, Fallstudien, Webseminaren und Lösungsberichten.